您是如何在 Volt Typhoon 揭露后保护您的通讯的? 在线

加强网络通信安全的必要性

关键要点

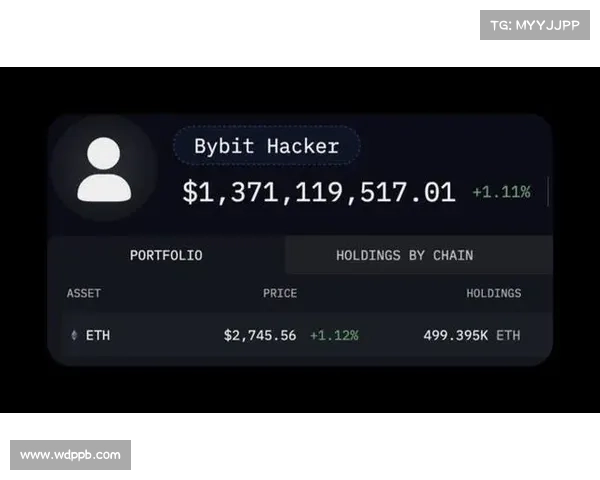

中美两国之间的网络安全风险加剧,特别是与中国相关的威胁组织已渗透美国电信行业。FBI揭示了Apple与Android之间的短信不安全,黑客可能监听通讯。CISA和NSA联合发布的白皮书提供了提高通信基础设施安全性的详细指导。不仅要关注边缘设备和VPN基础设施,还应确保合规的软件更新和安全设置。年底时对现有安全措施进行全面审核,以应对未来的网络威胁。近期有消息指出,与中国相关的威胁组织可能已经渗透到美国的电信网络中,这提醒了我们需要考虑如何加强网络通信的安全性。FBI最近发布的信息显示,Apple和Android的短信系统存在安全隐患,攻击者能够窃取并监听这些通讯,这一情况源于一个被称为盐台风Salt Typhoon的组织入侵了多家电信公司的网络,并开展了广泛的网络间谍活动。

最新的研究报告由美国网络安全和基础设施安全局CISA、国家安全局NSA、联邦调查局FBI、澳大利亚网络安全中心ACSC、加拿大网络安全中心CCCS以及新西兰国家网络安全中心NCSCNZ联合发布。这一报告强调了我们不能再认为我们的电子通讯是安全的,应该加强安全防护。

CISA和NSA的反风险建议

CISA和NSA的最新指导具体针对电信基础设施,但我们如今几乎所有事物都使用互联网,因此加强网络安全变得尤为重要。建议您查阅这份文档,应用其减少风险的通用准则于整个网络和技术环境。

建议措施描述变更管理监测和记录对边缘设备及通信硬件的任何更改防火墙规则确保所有防火墙规则获得批准并记录云网络变化不仅关注现场硬件,还需处理云网络的变更VPN基础设施确保与VPN相连的所有资产保持更新例如,在使用Microsoft Entra时,请关注受信网络和条件访问规则,确保这些设置在未经记录的情况下不会更改。审查对网络资产的访问和日志记录,确保您有足够的记录系统监控物理和云资源。

白鲸加速器官方确保实施“仅按需访问”原则,只允许指定的管理员和工作站访问敏感设备和网络位置。此外,设置出口过滤和访问控制列表,以根据需限制对IP地址、工作站或网络段的访问。

确保VPN和边缘基础设施没有漏洞

过去一年,勒索软件通过虚拟私人网络VPN基础设施入侵各大企业,因此确保与VPN相关的所有资产都更新至支持的版本至关重要。使用现代加密算法,并检查供应商是否存在过去的零日漏洞及其修复时间。

即使未立即针对漏洞进行修补,也需确保端点检测能提供足够的保护,以防止操作系统攻击。边缘设备通常是攻击者的首要目标,因为我们往往对访问软件的修补反应较慢。

重要的是监控边缘设备和硬件的更新状态,尤其是在操作系统到期公告发布时,尽量将精力集中于所有需要维护的设备和应用。

年底是准备新威胁的最佳时机

审查您的访问技术,确保环境中使用抗钓鱼的多因素认证。在商业环境中,建议使用基于硬件的多因素认证,如PKI或FIDO。攻击者已在多次攻击中锁定Cisco的硬件和软件,因此CISA建议禁用环境中未明示使用的所有服务和技术。

具体建议包括: 禁用Cisco的智能安装服务。 禁用访客shell访问。 禁用所有未加密的网络管理功能。 确保使用加密的SSL连接进行网页服务器设置。 仅在需要时启用网络管理。

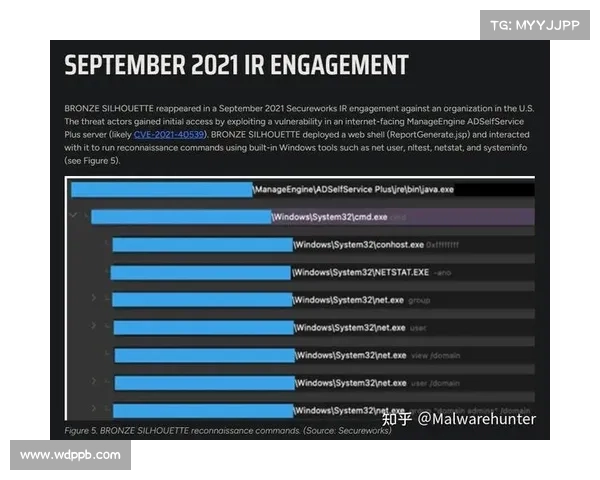

这并不是第一次,也不会是最后一次关于由中华人民共和国支持的威胁组织针对政府和企业的警告。在2024年2月,CISA发布了针对Volt Typhoon的建议,讨论其目标及预攻侦查能力。

随着2024年的结束,建议您审查当前的基础设施并提升防护能力,准备好